Oszustwa w serwisach ogłoszeniowych - Komisja Nadzoru Finansowego

Schematy oszustw

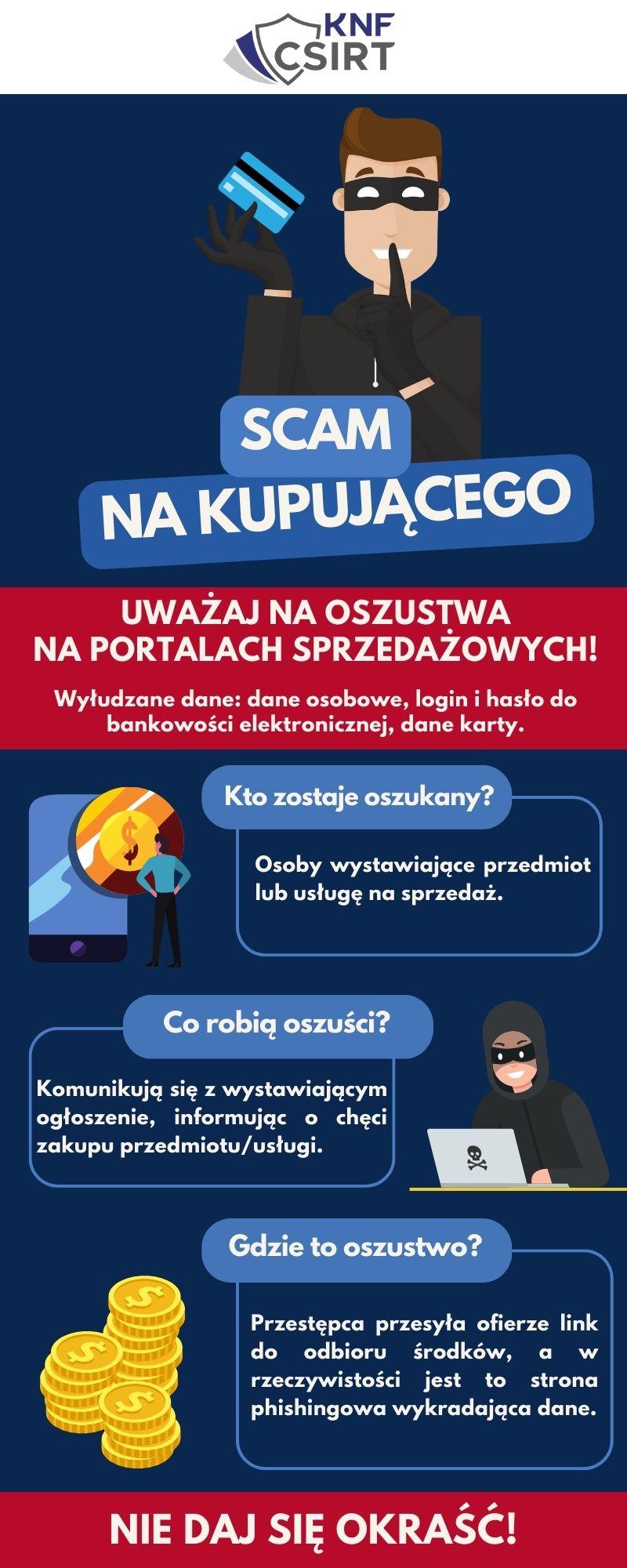

Oszustwa w serwisach ogłoszeniowych

Na działania cyberoszustów w tym schemacie oszustw narażony jest każdy, kto decyduje się sprzedawać rzeczy w jednym z dostępnych portali ogłoszeniowych.

[Krok 1] Po opublikowaniu ogłoszenia ze sprzedającym kontaktuje się osoba potencjalnie zainteresowana zakupem, która po krótkiej rozmowie deklaruje chęć zakupu towaru. W niektórych przypadkach może okazać się, że osobą tą jest oszust, dlatego też warto zachować czujność. Kontakt odbywa się najczęściej poprzez komunikator udostępniony w danym serwisie ogłoszeniowym lub jego aplikacji. Może zdarzyć się jednak, że oszust poprosi o zmianę kanału komunikacji, np. na WhatsApp. W trakcie rozmowy może poprosić sprzedającego np. o przeprowadzenie transakcji poza serwisem ogłoszeniowym. Wystawiający ogłoszenie dostaje taką propozycję przeprowadzenia transakcji, w której będzie miał możliwość „odebrania zapłaty za przedmiot/usługę”. Następnie wystawiający ogłoszenie otrzymuje instrukcję dalszego postępowania oraz link do strony phishingowej.

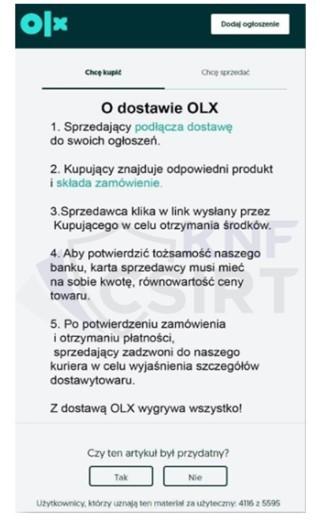

Przykład instrukcji przysyłanej przez oszusta

[Krok 2] Link przekazany zostaje jednym z trzech kanałów:

- w trakcie rozmowy przez komunikator,

- w wiadomości SMS,

- w wiadomości e-mail.

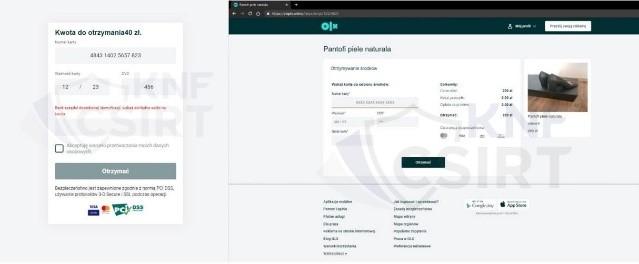

Przesłany na komunikatorze link przekierowuje do strony internetowej stworzonej przez oszustów, która wygląda identycznie, jak strona serwisu ogłoszeniowego lub firmy kurierskiej. Drugi przypadek odbywa się pod pretekstem pośrednictwa w płatności firmy przewozowej. Po wejściu na stronę dana osoba najczęściej widzi informacje ze swojego ogłoszenia, dane kupującego. Na tej samej stronie może zostać poproszona o wpisanie swoich danych osobowych oraz danych karty płatniczej, i/lub z kodem 3DSecure lub o podanie danych uwierzytelniających do bankowości elektronicznej wraz z autoryzacją (SMS-Kod, podpis mobilny). Ponadto kupujący (oszust) może poprosić sprzedającego o przesłanie danych (np. imienia, nazwiska, numeru karty płatniczej, danych do logowania do bankowości elektronicznej, etc.) pod pretekstem wypełnienia formularza zakupu. Oszust może też przesłać link do takiego formularza w wiadomości SMS lub e-mail do sprzedającego.

Przykład wyglądu stron wyłudzających dane kart płatniczych

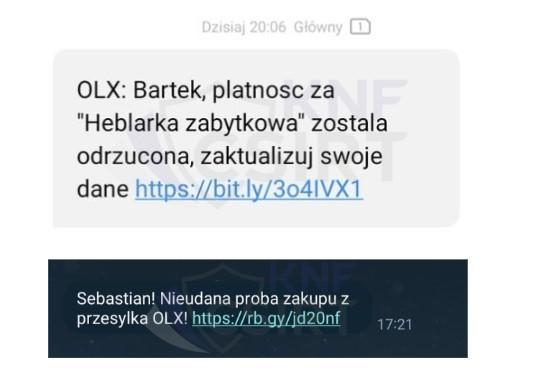

Przykładowe wiadomości SMS z linkami phishingowymi

[Krok 3] W scenariuszu oszustwa mogą pojawić się dodatkowe elementy, tj.:

- potrzeba wpisania obecnego salda rachunku sprzedającego, tłumaczona przez oszusta koniecznym procesem weryfikacji, aby odebrać środki finansowe. Jest to sposób oszustów na pozyskanie informacji, ile pieniędzy znajduje się na koncie danej osoby, w sytuacji, gdy oszust wyłudza wyłącznie dane karty płatniczej i nie ma dostępu do bankowości internetowej,

zachęta do kontaktu z supportem dostępnym na stronie phishingowej (w rzeczywistości to dalsza rozmowa sprzedającego z oszustem, który wcześniej wcielił się w rolę kupującego).

Wykorzystanie dodatkowych elementów scenariusza zależy od metod działania danej grupy cyberoszustów.

Przykład strony internetowej stworzonej przez oszustów do sprawdzenia salda

[Krok 4] Jeżeli od sprzedającego wyłudzone zostały dane karty płatniczej to pieniądze mogą być wyprowadzone w następujący sposób:

- zakupy w sklepach z elektroniką - w kolejnym kroku oszuści rezygnują z zakupu, a zwrot zapłaconej kwoty odbywa się na wskazany rachunek (nie na kartę, z której wykonano operację),

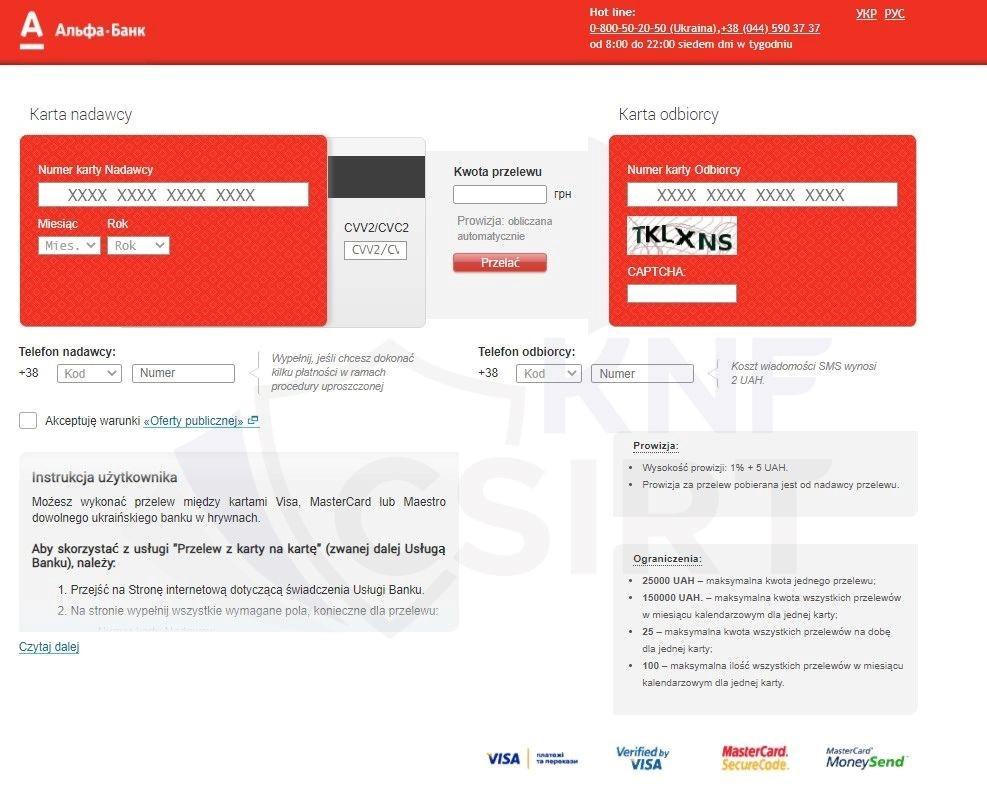

- operacja „karta–karta” – to usługa pozwalająca na przekazywanie pieniędzy pomiędzy dwiema kartami, w tej metodzie przestępcy automatycznie jako odbiorcę często podstawiają przygotowaną wcześniej kartę QIWI,

Przykład usługi transakcji "karta-karta"

- dodanie karty do portfela elektronicznego i przeprowadzenie szeregu innych operacji, bez konieczności wyłudzenia od sprzedającego kodów autoryzacyjnych (autoryzacja odbywa się poprzez aplikację/portfel elektroniczny).

Jeżeli na stronie phishingowej wyłudzone zostały od takiej osoby dane uwierzytelniające do bankowości elektronicznej, to pieniądze wyprowadzone mogą zostać w następujący sposób:

- przelew na rachunek słupa lub innej oszukanej osoby,

- przelew na giełdę kryptowalut,

- przelew na zakłady bukmacherskie,

- doładowanie telefonu przestępcy,

- płatność kartą w Internecie,

- płatność w POS (terminal w stacjonarnym sklepie),

- wypłata BLIK w bankomacie,

- przelew na przekaz Poczty Polskiej.

Następnie środki z rachunku sprzedającego, jeżeli podał on dane na stronie phishingowej, zostają wyprowadzane przez grupę cyberoszustów. Zdarza się, że po wyprowadzeniu pierwszych środków z rachunku takiej osoby, oszuści kontynuują swoje działania. Korzystając z tego, że poszkodowany nie zorientował się jeszcze, że jest oszukiwany, dalej prowadzone są z nim rozmowy. Pod pretekstem pomocy w zwrocie środków oraz otrzymania zapłaty za produkt/usługę poszkodowany jest proszony o wpisanie danych karty na kolejnej stronie internetowej przygotowanej przez cyberoszustów. Jeżeli w pierwszym etapie oszustwa dane karty zostały już wyłudzone, to poszkodowany otrzyma informację, że musi podać dane karty przypisanej do innego rachunku - tym sposobem oszuści wyprowadzają kolejne pieniądze.

Kilka podstawowych zasad bezpieczeństwa:

- kieruj się zasadą ograniczonego zaufania – nigdy nie masz pewności kto może znajdować się po "drugiej stronie",

- tam gdzie jest to możliwe stosuj uwierzytelnienie dwuskładnikowe – dzięki temu do zalogowania się na twoje konto oprócz hasła, niezbędne będzie wprowadzenie dodatkowych kodów autoryzacyjnych lub potwierdzenia w aplikacji na twoim telefonie. Ta forma zabezpieczenia znacznie ograniczy możliwość działań cyberoszustów,

- pamiętaj o dokładnym weryfikowaniu adresu strony, na której się znajdujesz. Zwróć szczególną uwagę na mogące się pojawić literówki lub litery pochodzące z innych alfabetów,

- zawsze dokładnie czytaj komunikaty i sprawdzaj transakcje, które potwierdzasz w aplikacji mobilnej lub za pośrednictwem kodów SMS, w szczególności zwróć uwagę na numer rachunku odbiorcy i kwotę realizowanej operacji.