Fałszywe wiadomości e-mail - Komisja Nadzoru Finansowego

Schematy oszustw

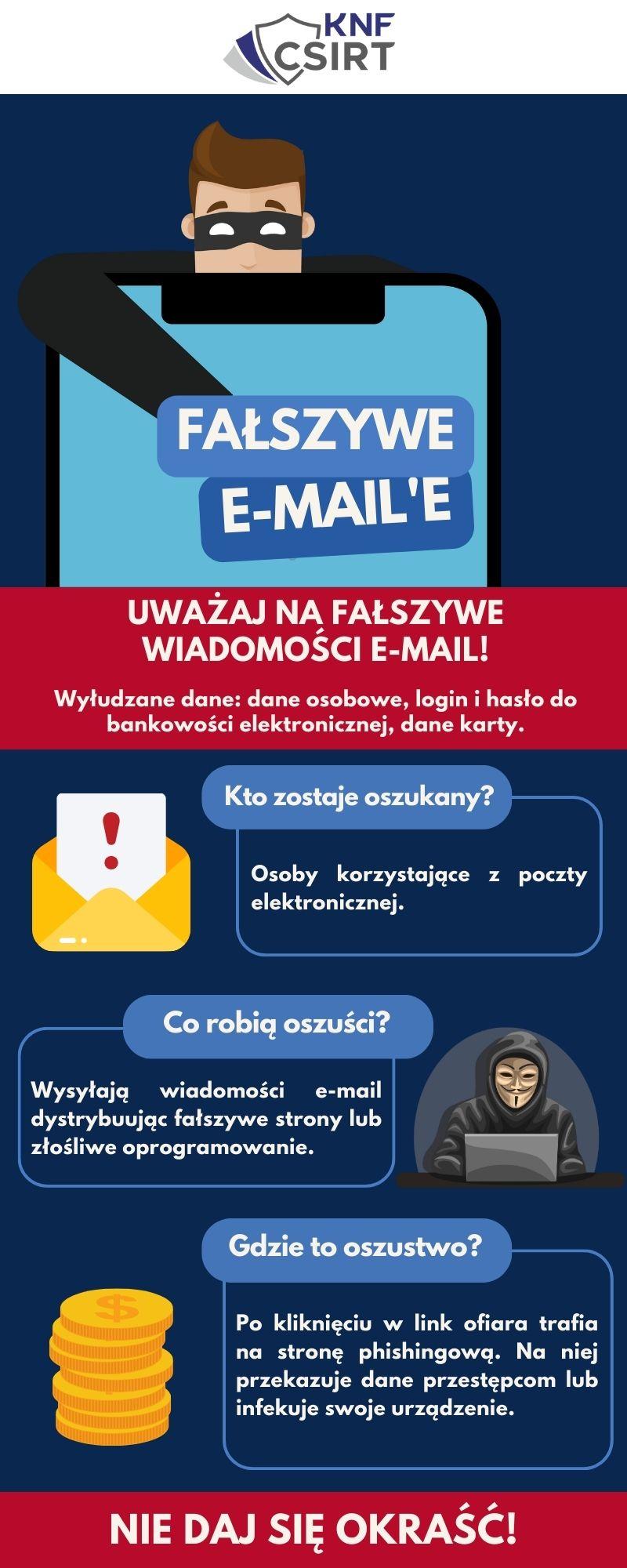

Fałszywe wiadomości e-mail

Cyberoszuści wykorzystują pocztę elektroniczną do dystrybucji fałszywych stron bądź złośliwego oprogramowania. Oszuści, aby uśpić czujność użytkowników, w treści przesyłanej wiadomości informują o wystąpieniu nagłych problemów z kontem bankowym i konieczności szybkiej reakcji.

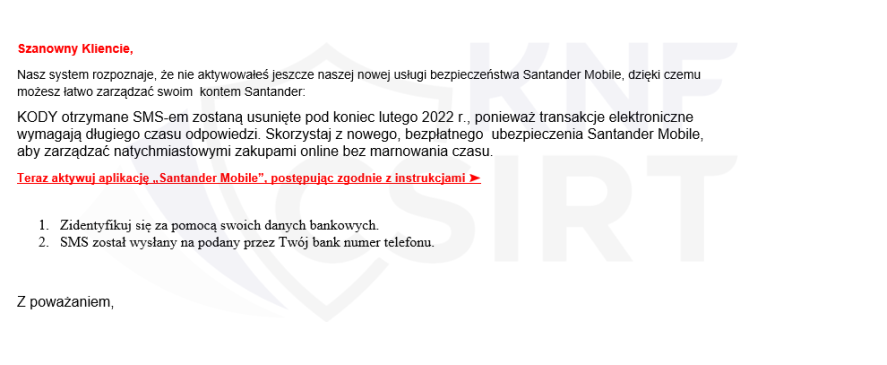

[Krok 1] Oszustwo rozpoczyna się od przesłania przez cyberoszustów wiadomości e-mail z linkiem. Cyberoszuści w celu uwiarygodnienia swoich działań podszywają się pod banki, firmy kurierskie, portale sprzedażowe, serwisy rozrywkowe czy instytucje rządowe. W treści wiadomości najczęściej informują użytkowników o konieczności potwierdzenia płatności, dopłaty do przesyłki bądź zaktualizowania swoich danych.

Przykład wiadomości e-mail, w której cyberoszuści podszyli się pod Santander Bank Polska

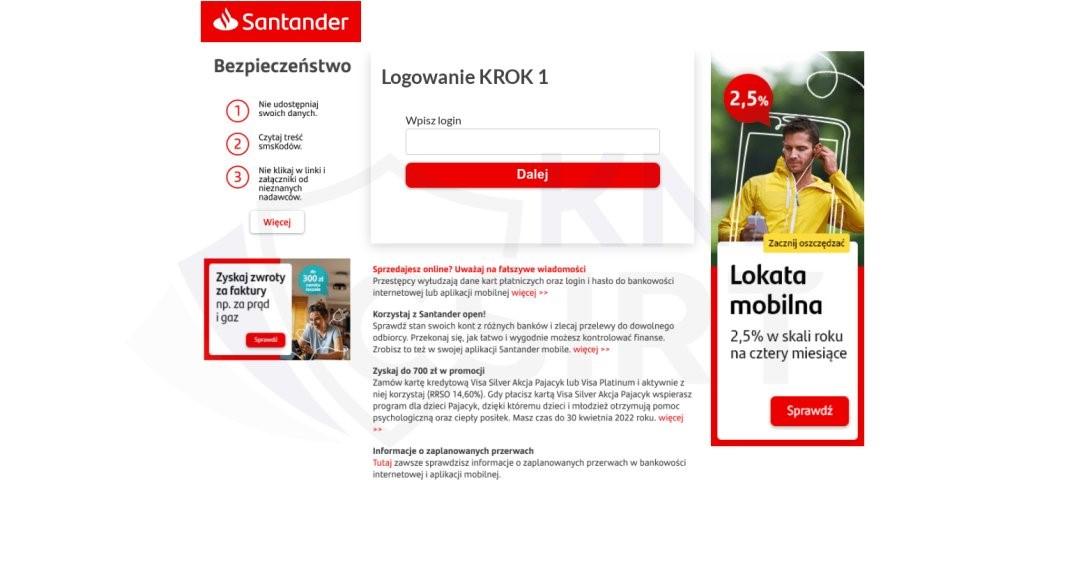

[Krok 2] Po kliknięciu w link znajdujący się w wiadomości e-mail następuje przekierowanie na stronę internetową, na której oszuści mogą wymagać:

- wprowadzenia danych uwierzytelniających do bankowości elektronicznej

Przykład strony internetowej stworzonej przez oszustów do wyłudzania danych do logowania do bankowości elektronicznej

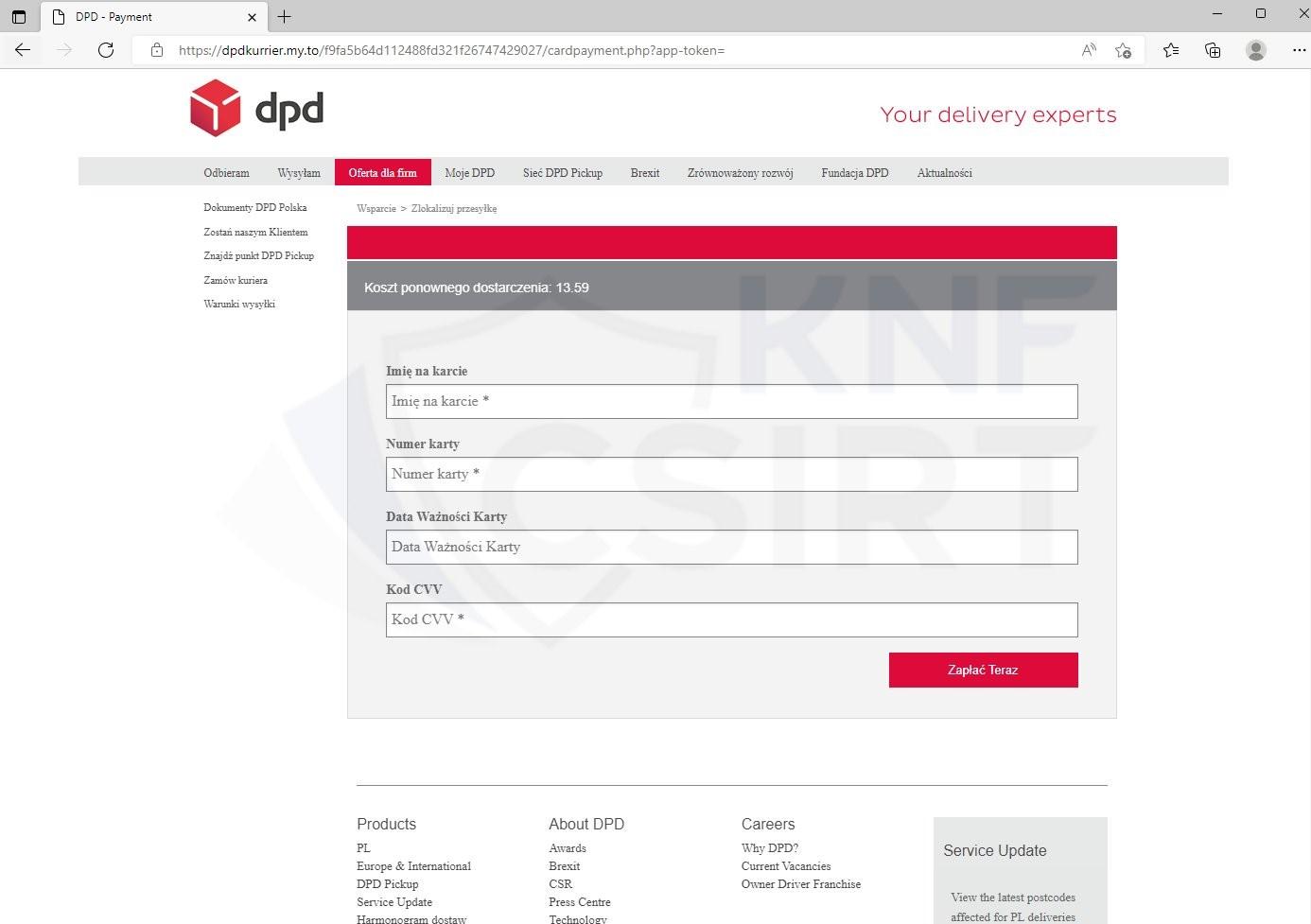

- wprowadzenia danych karty płatniczej

Przykład strony internetowej stworzonej przez oszustów, na której podszywają się pod firmę DPD w celu wyłudzenia danych do kart płatniczych

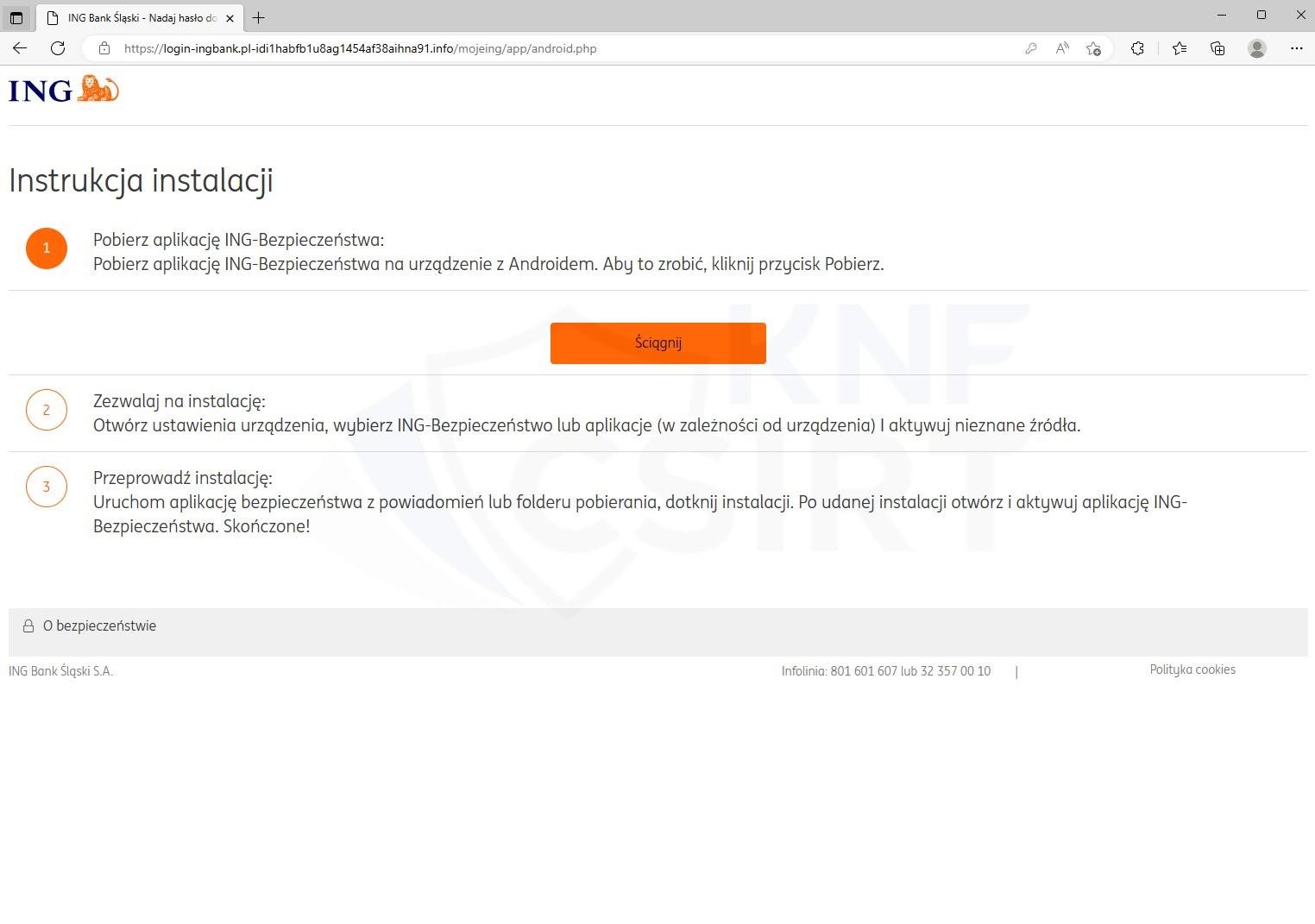

pobrania „złośliwej" aplikacji

Pobranie "złośliwego" oprogramowania skutkuje zainfekowaniem telefonu. Złośliwe aplikacje bardzo często żądają od użytkownika nadania uprawnień do funkcji „Dostępność/Ułatwienia dostępu”. Pozwala to cyberoszustom na przejęcie kontroli nad urządzeniem i samodzielne nadanie niebezpiecznych uprawnień.

Przykład strony internetowej stworzonej przez oszustów, na której podszywają się pod ING Bank Śląski

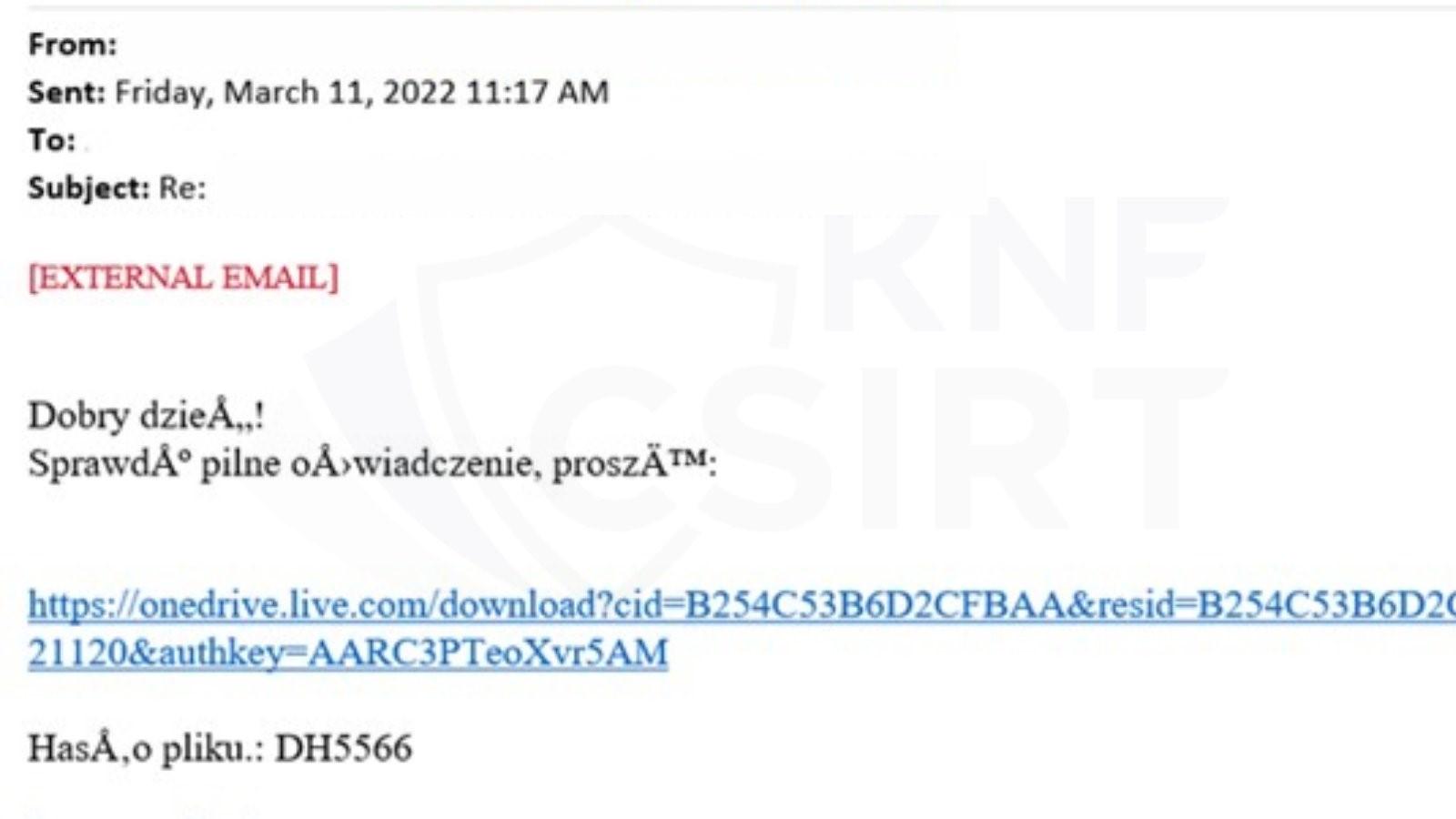

pobrania „złośliwego" załącznika

Innym możliwym wariantem występującym w tego typu oszustwie jest przesyłanie wiadomości e-mail zawierających linki, prowadzące do plików Excel, gdzie zamieszczone są makra zawierające "złośliwe" oprogramowanie. Otworzenie takiego pliku powoduje zainfekowanie systemu operacyjnego i przejęcie kontroli nad urządzeniem.

Wiadomość e-mail zawierająca link prowadzący do "złośliwego" oprogramowania, dystrybuowanego w formie archiwum ZIP

[Krok 3] Jeżeli na stronie phishingowej wyłudzone zostały dane uwierzytelniające do bankowości elektronicznej lub/i dane karty płatniczej, to pieniądze wyprowadzone mogą zostać m.in. poprzez:

- przelew na rachunek słupa,

- przelew na giełdę kryptowalut,

- płatność kartą w internecie,

- wypłata BLIK w ATM,

przelew na przekaz pieniężny Poczty Polskiej.

Kilka podstawowych zasad bezpieczeństwa:

- Dokładnie weryfikuj otrzymywane wiadomości mailowe. Zachowaj czujność w przypadku otrzymania wiadomości zawierających w swojej treści linki. Mogą one prowadzić do niebezpiecznych stron wyłudzających dane lub zawierających złośliwe oprogramowanie.

- Dobrym nawykiem jest również tworzenie backup-ów na zewnętrznych dyskach oraz ich częsta aktualizacja, co pozwoli na uchronienie Cię przed utratą danych w przypadku zainfekowania urządzenia.

- Jeżeli nie musisz, nie włączaj edycji nieznanych sobie plików Office, a na pewno nie uruchamiaj „włączenia zawartości” (uruchomi to makra). Staraj się na bieżąco instalować aktualizacje zarówno swojej przeglądarki, jak i systemu operacyjnego.

- Zachowaj szczególną ostrożność w przypadku aplikacji usiłujących uzyskać uprawnienia do korzystania z tzw. ułatwień dostępu (ang. accessibility services).

- Korzystaj z 2FA (weryfikacji dwuskładnikowej np. za pomocą SMS) lub stosuj klucze U2F do weryfikacji Twojej tożsamości w serwisach internetowych.